渗透测试思路汇总

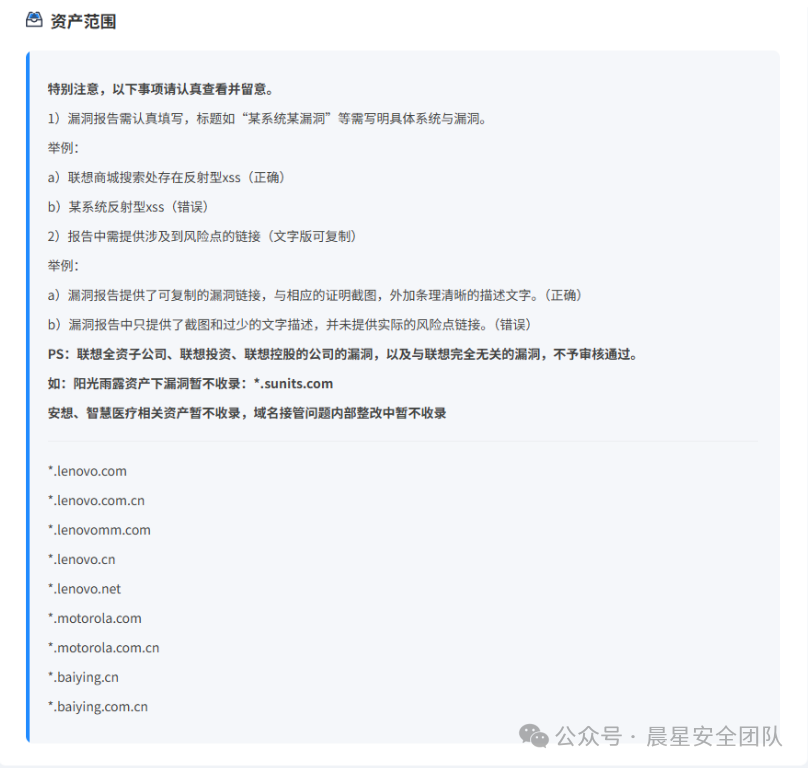

01 确定测试目标

SRC导航

补天

https://www.butian.net/Reward/plan/2

漏洞盒子

https://www.vulbox.com/projects/list

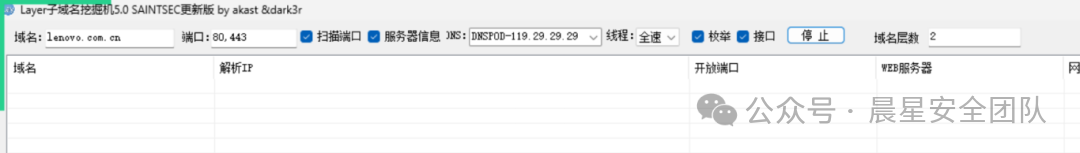

02 子域名收集

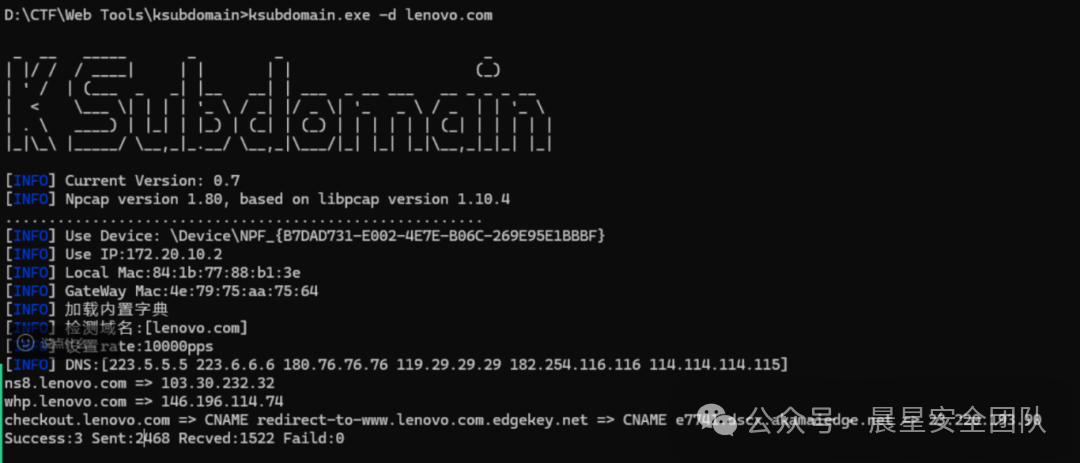

https://github.com/knownsec/ksubdomain

ksubdomain.exe -d [域名]https://github.com/euphrat1ca/LayerDomainFinder

03 访问站点与功能点识别03 访问站点与功能点识别

04 扫描后台与敏感信息排查

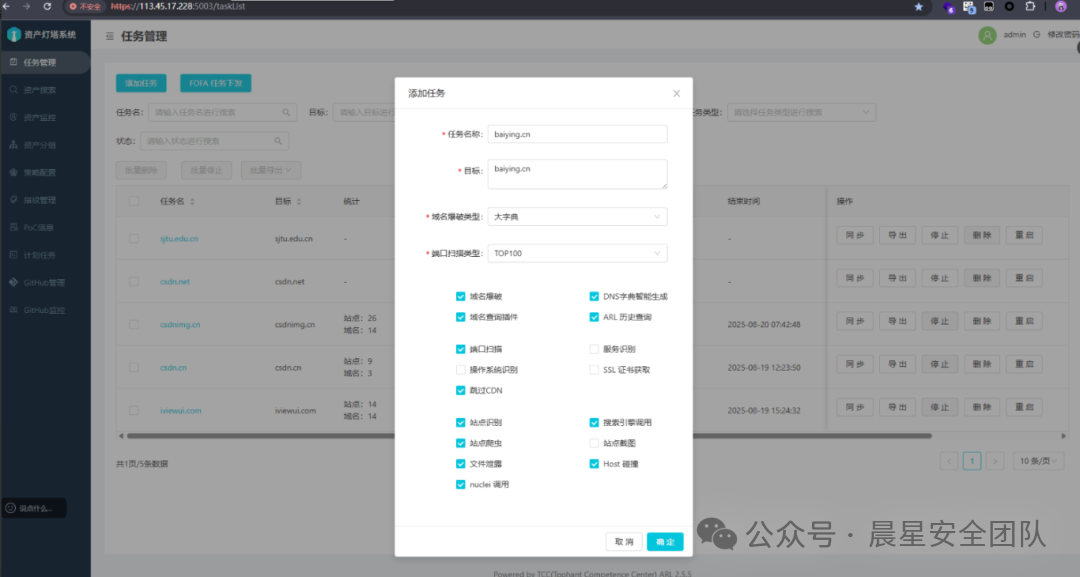

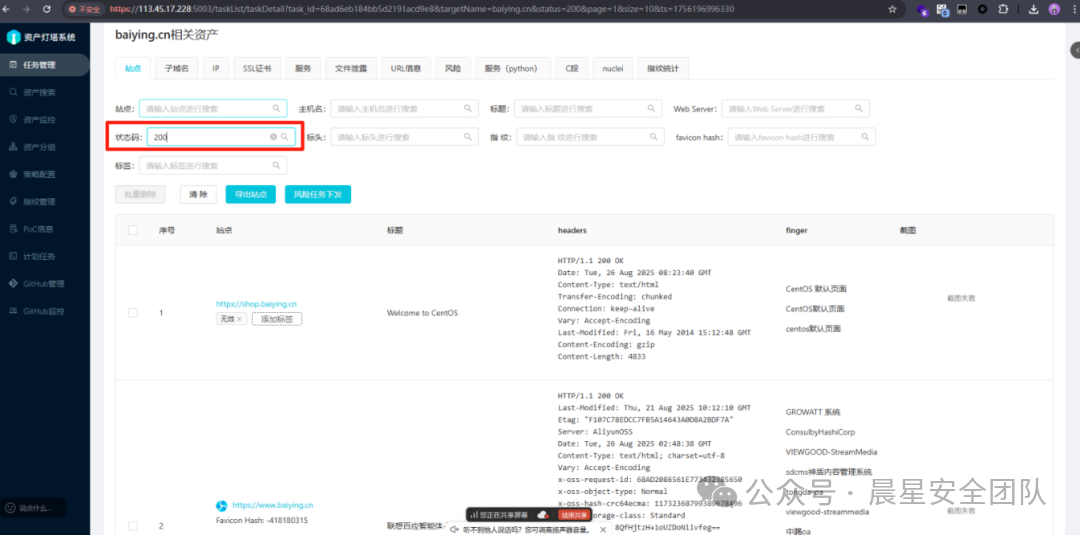

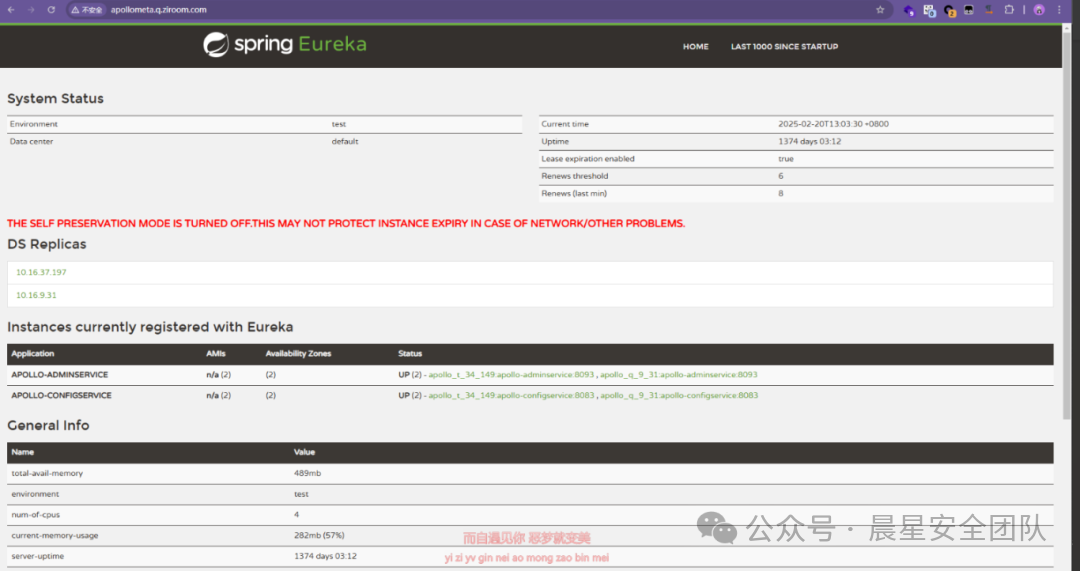

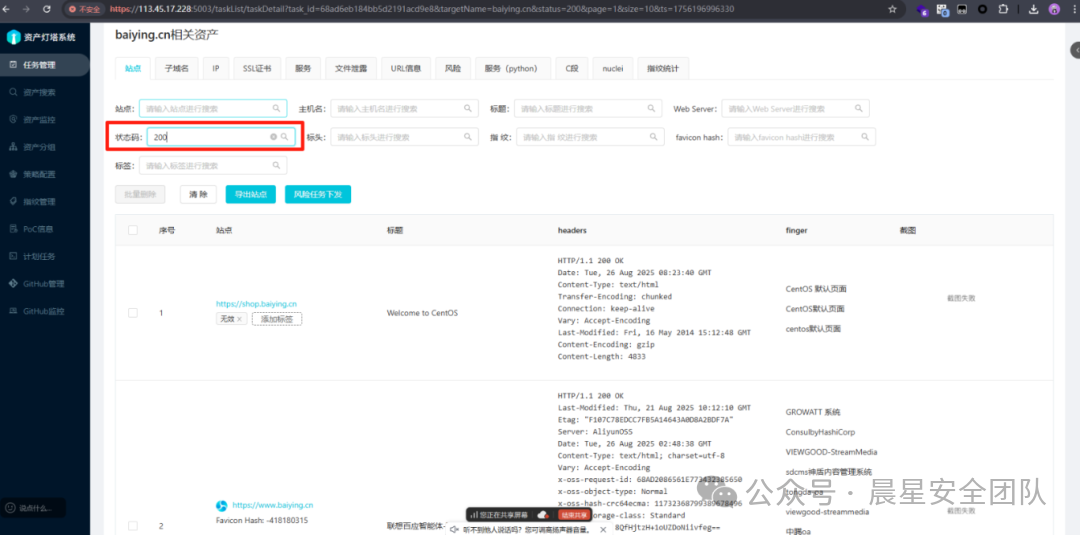

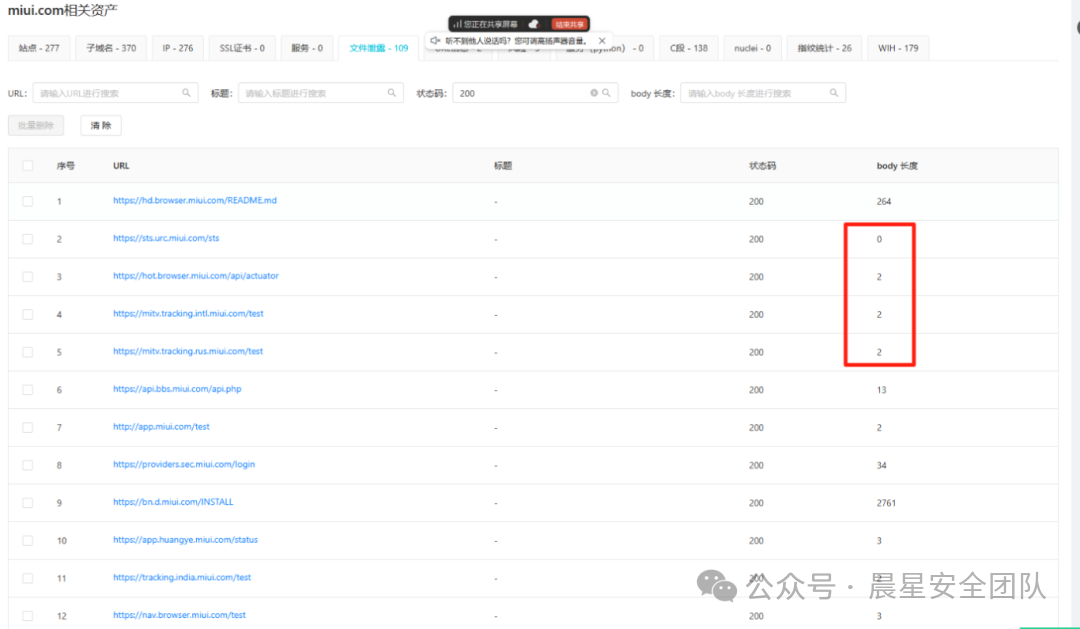

1.ARL灯塔

状态码勾选200

PixPin_2025-11-04_21-30-54.png

PixPin_2025-11-04_21-30-54.png

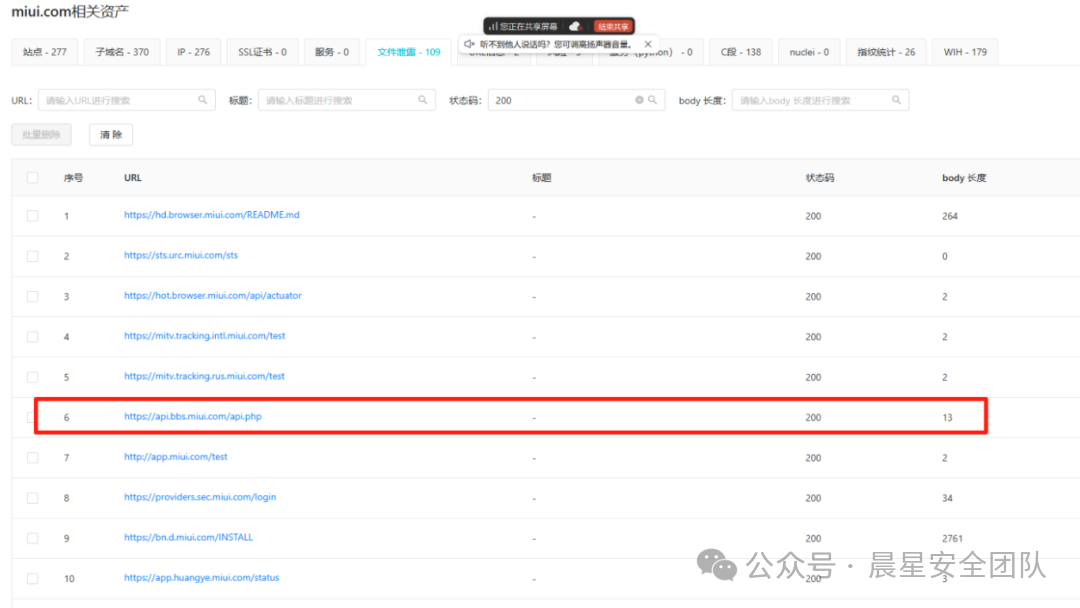

body长度过小的可以直接忽略

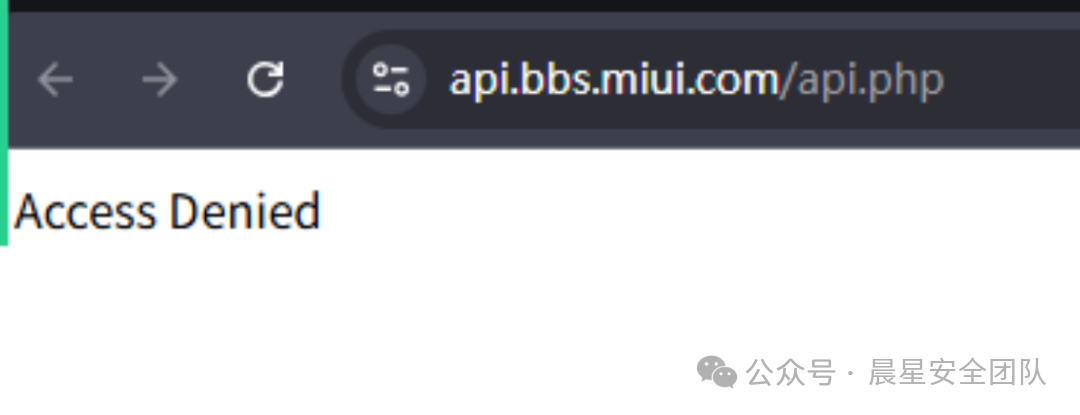

例如这个文件长度13字节,一个字符为1字节,推测只有13个字符,可能是某种访问失败的回显。

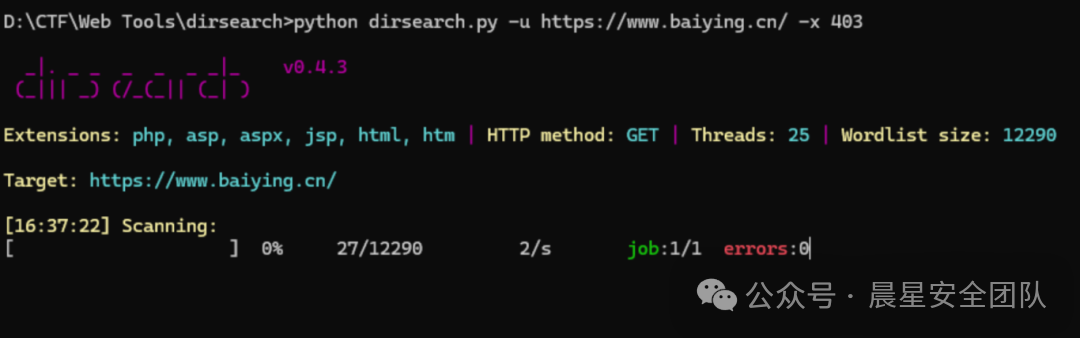

https://github.com/maurosoria/dirsearch

python dirsearch.py -u https://www.baiying.cn/  PixPin_2025-11-04_21-43-10.png

PixPin_2025-11-04_21-43-10.png

05 指纹识别

搜集指纹可以直接拿Nday打

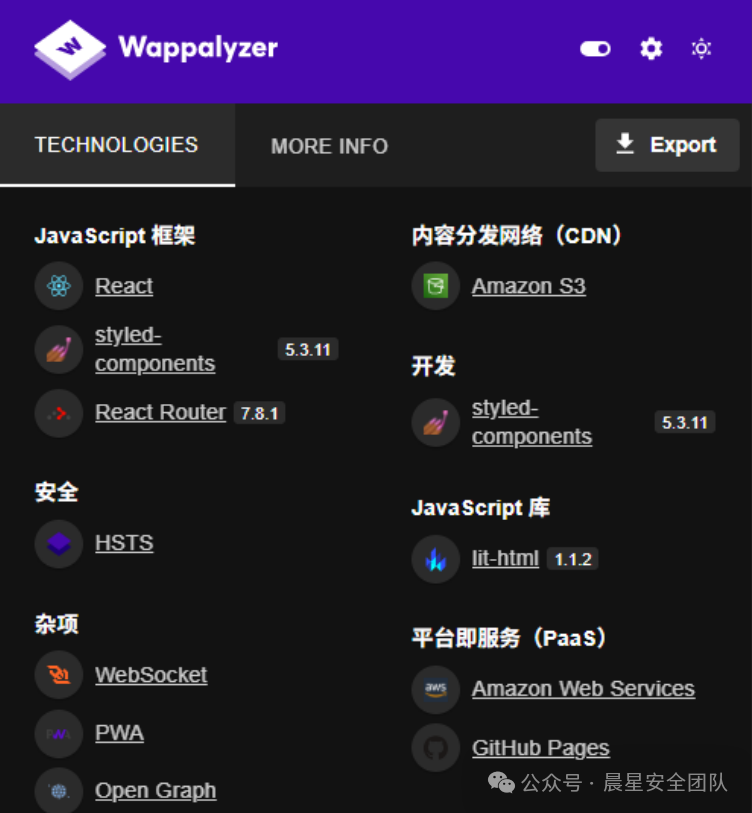

1.Wappalyzer

这里使用了React框架,那么可以搜React的Nday(JavaScript框架的Nday多以XSS为主)

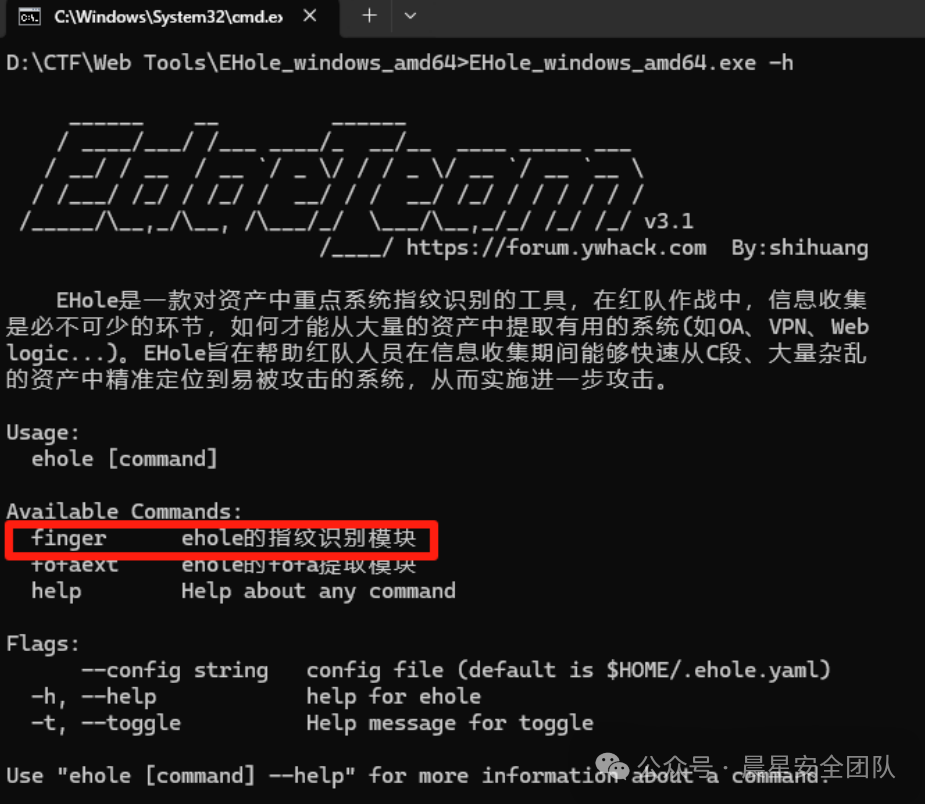

2.EHole

https://github.com/EdgeSecurityTeam/EHole

EHole_windows_amd64.exe finger -u [地址]06 重点网站测试(后台登录类)

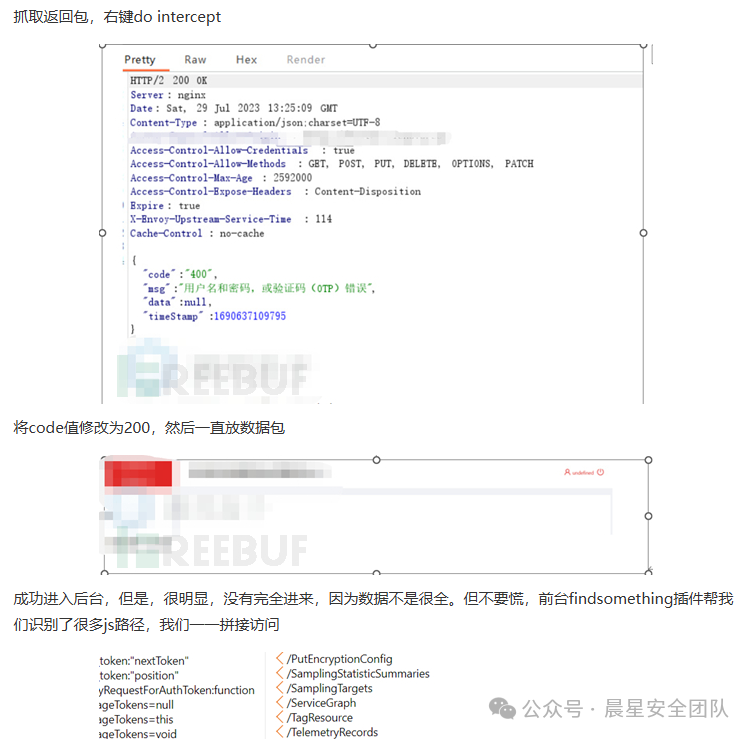

扫描后台后,结合之前发现的站点信息,寻找网页标题有"登录"或者"后台"的。

1.短信轰炸

2.弱口令

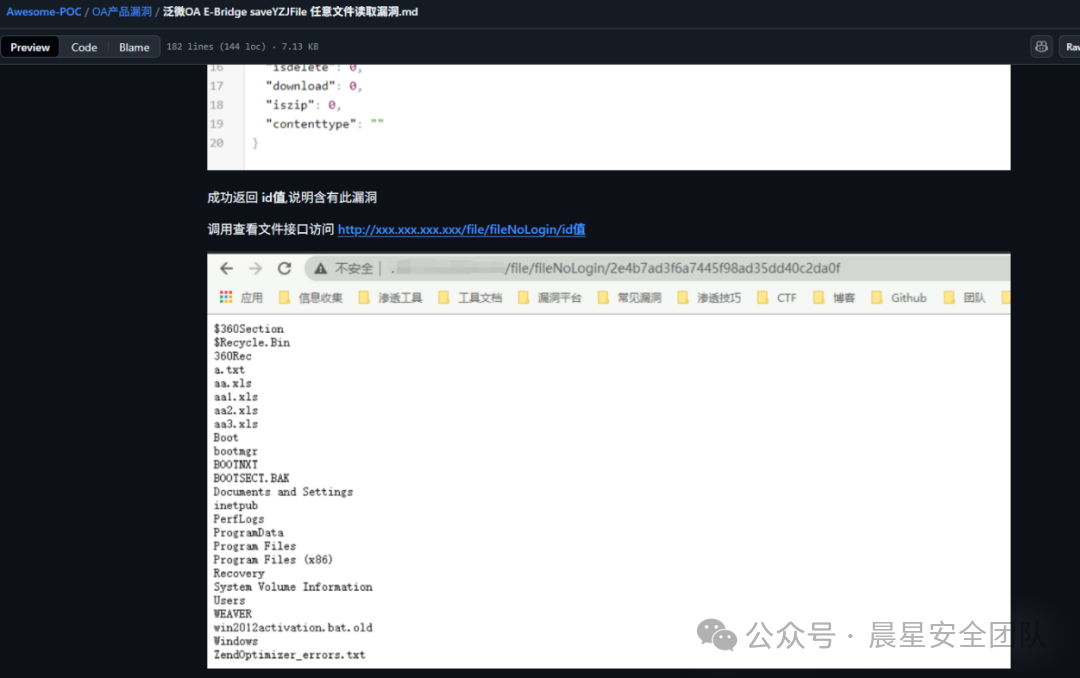

3.Nday

Awesome-POC

https://github.com/Threekiii/Awesome-POC

4.SQL注入

5.信息泄露

07 功能点测试

1.读取用户输入类

XSS总结

a. 能接受用户输入(多以输入框的形式出现)

b. 将用户输入的内容回显到网页上

SQL注入总结

a. 必须连接数据库

b. 根据业务推测是否连接数据库

c. 可以不需要输入,存在接口中

RCE总结

a. 能接受用户输入

b. 将用户当作命令执行

c. 结合业务推测

XXE注入总结

a. 发送的数据必须是XML格式

SSRF总结

a. 有URL参数且能跨域其他资源

b. URL参数可能访问了其他资源或文件

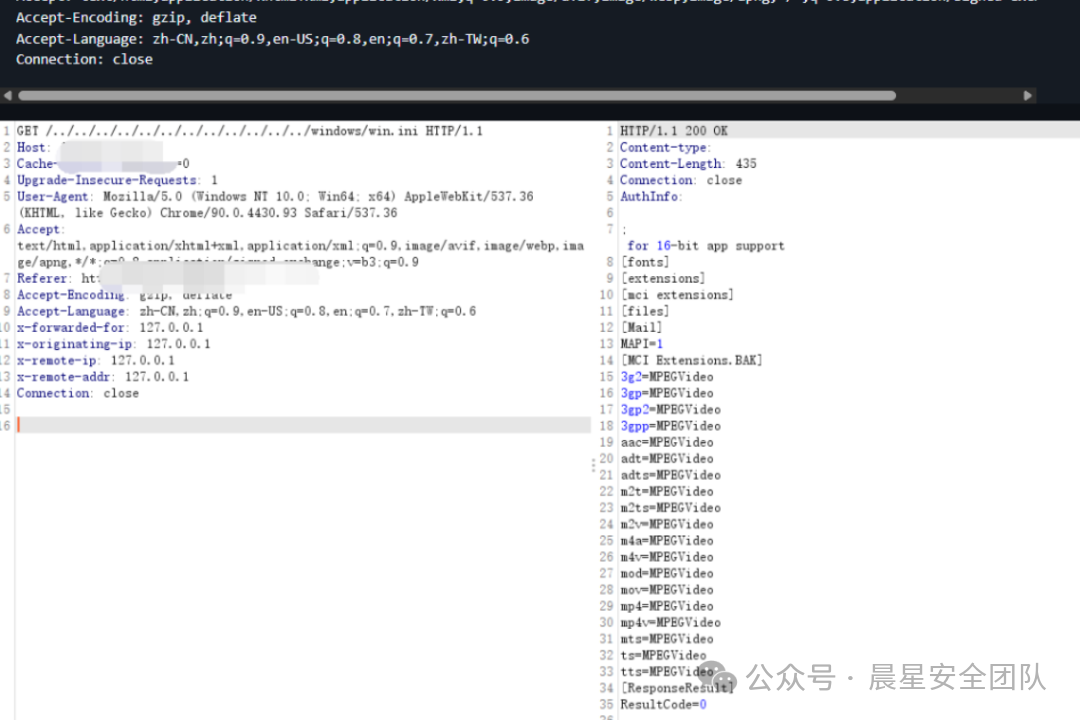

目录遍历总结

a. URL访问了某个文件

b. 一般都是扫后台扫出的Nday

路径穿越总结

文章标题:渗透测试全流程与操作指南,从资产收集到漏洞验证

文章链接:https://morningstar.xin/?post=109

本站文章均为原创,未经授权请勿用于任何商业用途