01漏洞分类

前端/客户端漏洞:钓鱼、暗链、XSS、点击劫持、URL跳转、CSRF。

后端/服务端漏洞:SQL注入、命令注入、文件上传、文件包含、暴力破解。

02get与post请求区别

用途

GET一般用于获取/查询资源信息。 POST一般用于更新资源信息。

安全性

POST比GET请求更加安全(GET参数暴露在URL中)。

GET用于信息获取时应是安全的和幂等的:

安全指该操作用于获取信息而非修改信息,不会影响资源状态,幂等指对同一URL的多个请求应返回同样的结果。

数据大小限制

POST请求可以发送更大的数据量。

GET请求有URL长度限制,不同浏览器限制不同,通常约2048字符。

请求头有无

GT请求通常没有请求体,参数通过URL传递,理论上可以有请求体,但不符合HTTP规范最佳实践,

POST请求通常有请求体,用于发送数据给服务器,请求体格式可以是URL编码、JSON、XML等。

请求头差异

PosT请求通常包含content-Length头字段,指示请求体长度。

GET请求一般没有Content-Length头字段。

03cookie与session的区别

存储位置

Cookie是保存在户端(浏览器)。Session是保存在服务器端

安全性

Session比Cookie更安全,因为敏感信息不直接暴露给客户端。

生命周期

Cookie可以设置长期有效:Session通常有超时机制,

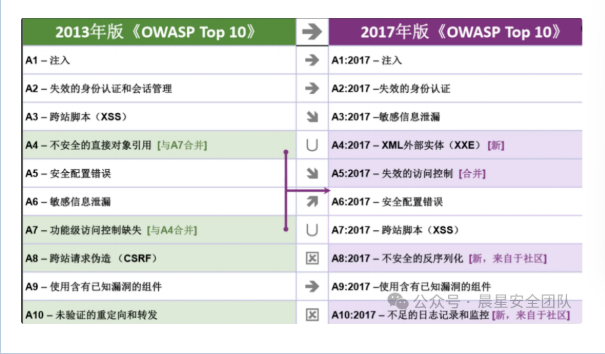

04owasp top10

05恶意链接和攻击手法

高权重网站暗链攻击

攻击目标:百度、FOFA等高流量网站。攻击方式:插入恶意链接(黑链)。

攻击效果:利用高权重网站的高额访问量进行恶意传播或曝光。

302跳转漏洞利用

通过Referer头伪装可信来源,利用302重定向漏洞进行恶意跳转。

06浏览器安全机制

沙箱机制

基本功能:隔离运行环境,限制程序权限,防止恶意代码对系统造成直接危害。实现方式:浏览器将网页内容在沙箱中运行,EXE程序也是代码封装而成,沙箱可限制其权限。

隐私保护机制

校验用户权限访问敏感信息,防止恶意代码获取用户明文信息。